После установки iRedMail из нашего маркетплейса для завершения настройки выполните описанные ниже шаги.

Проверка почтовых портов

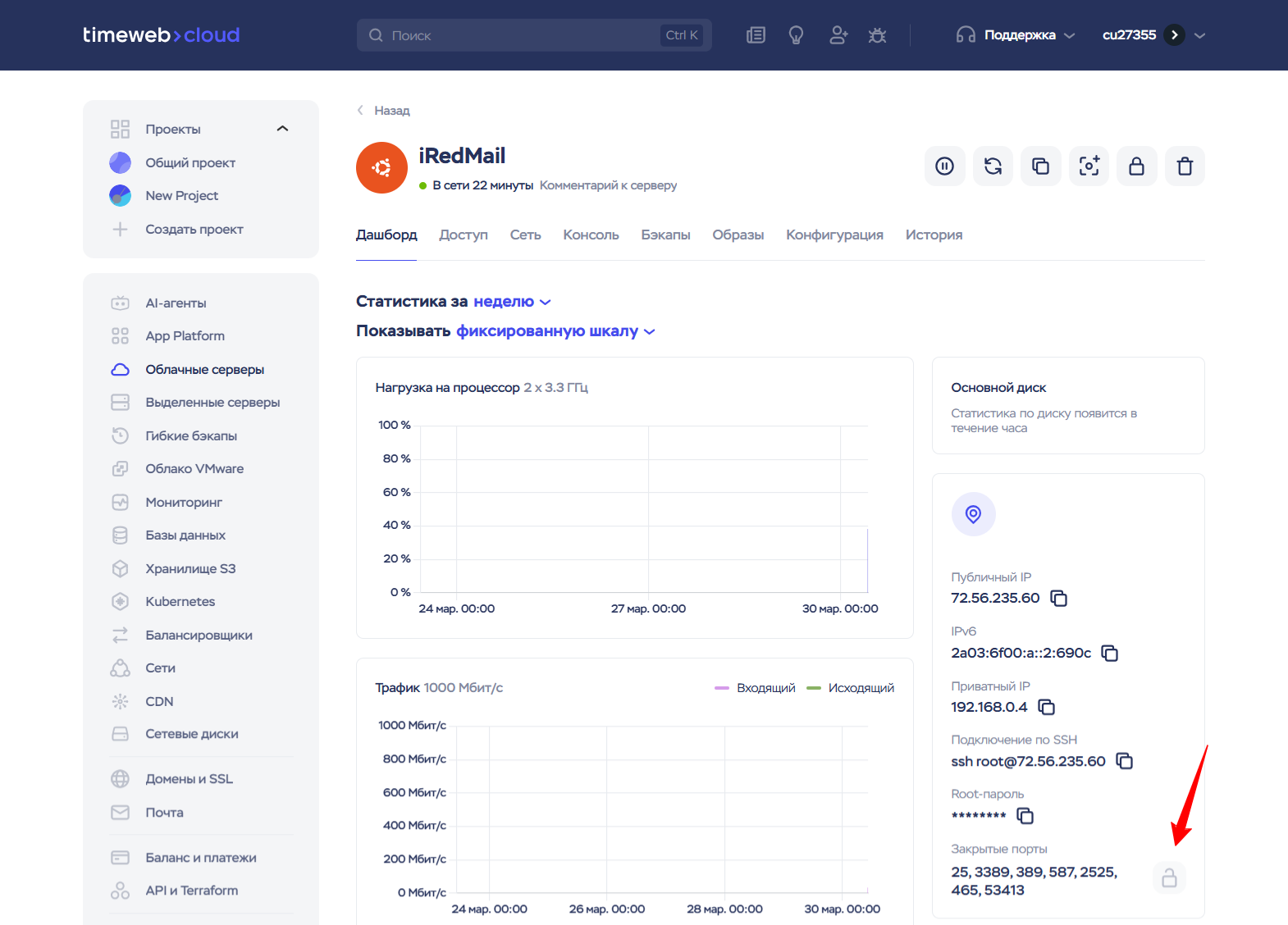

Для предотвращения отправки спама почтовые порты на сервере могут быть заблокированы. В этом случае они будут указаны на Дашборде сервера в пункте «Закрытые порты».

Чтобы снять блокировку, привяжите к аккаунту номер телефона и нажмите на иконку замка.

Настройка почтового домена

Шаг 1. Добавьте домен и ящик в iRedMail

- Авторизуйтесь в панели iRedMail. Реквизиты доступа можно найти на Дашборде сервера.

- Нажмите «Добавить» → «Домен».

- Введите имя домена или поддомена, на котором вы планируете создать почтовые ящики.

- Нажмите «Добавить».

- Нажмите «Добавить» → «Пользователи».

- Введите имя ящика и пароль. Сохраните этот пароль — он понадобится в дальнейшем.

- Нажмите «Добавить».

Шаг 2. Сгенерируйте DKIM для домена

Во всех примерах ниже мы будем использовать почтовый домен domain.ru. Замените его в командах и настройках на ваш реальный домен.

-

Сгенерируйте DKIM для домена командой ниже:

amavisd genrsa /var/lib/dkim/domain.ru.pem 1024

При успешном выполнении вы увидите сообщение:

Private RSA key successfully written to file "/var/lib/dkim/domain.ru.pem" (1024 bits, PEM format)

Шаг 3. Отредактируйте конфигурационный файл

-

Откройте конфигурационный файл:

nano /etc/amavis/conf.d/50-user

-

Найдите в нем блок «Add dkim_key here». Он будет начинаться примерно так:

# Add dkim_key here.

dkim_key('mail.spb-3-vm-83ns.twc1.net', 'dkim', '/var/lib/dkim/mail.spb-3-vm-83ns.twc1.net.pem');

@dkim_signature_options_bysender_maps = ({

-

Перед

@dkim_signature_options_bysender_mapsдобавьте следующую строку:

dkim_key('domain.ru', 'dkim', '/var/lib/dkim/domain.ru.pem');

-

Внутри блока

@dkim_signature_options_bysender_mapsдобавьте строку:

"domain.ru" => { d => "domain.ru", a => 'rsa-sha256', ttl => 10*24*3600 },

У вас должно получиться примерно следующее содержимое:

# Add dkim_key here.

dkim_key('mail.spb-3-vm-83ns.twc1.net', 'dkim', '/var/lib/dkim/mail.spb-3-vm-83ns.twc1.net.pem');

dkim_key('domain.ru', 'dkim', '/var/lib/dkim/domain.ru.pem');

@dkim_signature_options_bysender_maps = ({

# 'd' defaults to a domain of an author/sender address,

"domain.ru" => { d => "domain.ru", a => 'rsa-sha256', ttl => 10*24*3600 },

# 's' defaults to whatever selector is offered by a matching key

# Per-domain dkim key

#"domain.com" => { d => "domain.com", a => 'rsa-sha256', ttl => 10*24*3600 },

# catch-all (one dkim key for all domains)

'.' => {d => 'mail.spb-3-vm-83ns.twc1.net',

a => 'rsa-sha256',

c => 'relaxed/simple',

ttl => 30*24*3600 },

});

-

Сохраните изменения и закройте файл, нажав CTRL + X, затем Y, затем Enter.

-

Настройте права к файлу с DKIM:

chown amavis:amavis /var/lib/dkim/domain.ru.pem chmod 0400 /var/lib/dkim/domain.ru.pem

-

Перезапустите службу командой

systemctl restart amavis

Настройка DNS-записей

Настройку необходимо выполнять на стороне держателя NS-серверов. Если домен делегирован на NS-серверы Timeweb Cloud, настроить DNS необходимо в разделе «Домены и SSL».

DKIM

-

Получите значение открытого DKIM-ключа, выполнив на сервере:

amavisd showkeys domain.ru

Вы получите значение DKIM-ключа в формате:

dkim._domainkey.domain.ru. 3600 TXT ( "v=DKIM1; p=" "MIGfMA0GCSqGSIb3DQEBAQUAA4GNADCBiQKBgQCXWvK9yuKyB7AUvEurr5hNMvGk" "y+7m1nYP6UTA2SMjK+vid7+ElmpRczCgvSCONFOGIykZx4mLUUPAZnzl2hC1lffy" "LjW41zi3+YKMAbQEtqA3zXvNxlSNvNEfLinKB5uqUmyhxVfaBIZSb5fEYpPodVBP" "y3DDcfkKL1pw33QIuQIDAQAB")

-

Уберите все кавычки и переносы строк, чтобы получить запись вида:

v=DKIM1; p=MIGfMA0GCSqGSIb3DQEBAQUAA4GNADCBiQKBgQCXWvK9yuKyB7AUvEurr5hNMvGky+7m1nYP6UTA2SMjK+vid7+ElmpRczCgvSCONFOGIykZx4mLUUPAZnzl2hC1lffyLjW41zi3+YKMAbQEtqA3zXvNxlSNvNEfLinKB5uqUmyhxVfaBIZSb5fEYpPodVBPy3DDcfkKL1pw33QIuQIDAQAB

-

Перейдите в раздел «Домены и SSL» и кликните на ваш почтовый домен.

-

На вкладке «DNS» добавьте новую TXT-запись.

-

В пункте «Хост» кликните «Указать вручную» и введите:

dkim._domainkey.domain.ru

-

В поле «Значение» укажите ваш DKIM-ключ.

SPF

Если для домена уже создана SPF, вы можете ее отредактировать, кликнув на нее. Для домена не должно быть создано больше одной SPF.

- Перейдите в раздел «Домены и SSL» и кликните на ваш почтовый домен.

- На вкладке «DNS» добавьте новую TXT-запись.

- Пункт «Хост» оставьте без изменений.

- В поле «Значение» укажите:

v=spf1 ip4:IP_адрес_сервера ~all

MX

- Перейдите в раздел «Домены и SSL» и кликните на ваш почтовый домен.

- На вкладке «Поддомены» создайте поддомен, например,

mail.domain.ru, и укажите в качестве его A-записи IP-адрес сервера iRedMail. - На вкладке «DNS» добавьте новую MX-запись.

- В поле «Приоритет» укажите 10.

- Пункт «Хост» оставьте без изменений.

- В поле «Значение» укажите созданный поддомен.

DMARC

- Перейдите в раздел «Домены и SSL» и кликните на ваш почтовый домен.

- На вкладке «DNS» добавьте новую TXT-запись.

- В поле «Хост» укажите:

_dmarc.domain.ru

-

В поле «Значение» укажите:

v=DMARC1; p=none

PTR и Hostname

Как и DMARC, эти записи необязательны для работы почтового домена, но многие почтовые сервисы проверяют их наличие по следующему принципу:

- Значения PTR и Hostname должны совпадать.

- В А-записи домена, указанного в качестве значения, должен быть указан IP-адрес вашего сервера.

Мы рекомендуем использовать для этих записей поддомен, который вы создали на этапе настройки MX. В нашем случае это mail.domain.ru. Замените его на нужное вам значение.

Настройка PTR

Чтобы настроить PTR:

- Перейдите в раздел «Облачные серверы» и кликните на ваш сервер с iRedMail.

- На вкладке «Сеть» наведите курсор на публичный IPv4 сервера и нажмите на иконку шестеренки.

- В открывшемся окне укажите ваш поддомен в формате:

mail.domain.ru

Настройка Hostname

-

Задайте Hostname, выполнив на сервере команду:

hostnamectl set-hostname mail.domain.ru

-

Проверьте, что изменения применены:

hostnamectl

-

Настройте Hostname в Postfix командами:

postconf -e "myhostname = mail.domain.ru" postfix reload

-

Проверьте, что изменения применены:

postconf myhostname

-

Настройте хостнейм в конфигурационном файле iRedMail. Для этого откройте файл:

nano /etc/amavis/conf.d/50-user

-

Найдите строку с параметром

$myhostname(обычно, 12 строка). -

Замените значение на нужный домен и сохраните изменения.

-

Перезапустите службу командой:

systemctl restart amavis

Настройка SSL-сертификата

По этой инструкции вы сможете выпустить и установить бесплатный сертификат SSL Let’s Encrypt для вашего почтового поддомена.

Шаг 1. Установите certbot

Для этого выполните команды:

apt install software-properties-common -y add-apt-repository ppa:certbot/certbot -y apt install certbot -y

Шаг 2. Запросите сертификат

Это можно сделать с помощью команды:

certbot certonly --webroot --agree-tos --email ваш@email -w /opt/www/well_known -d mail.domain.ru

Замените mail.domain.ru на ваш почтовый домен, а ваш@email — на ваш контактный ящик.

В процессе система запросит, хотите ли вы получать новости — можно ответить отказом.

При успешном выполнении команда разместит файлы сертификата по пути /etc/letsencrypt/live/mail.domain.ru/.

Доступ к этому каталогу имеет только root. Для корректной работы почтовых служб и баз данных измените права командой:

chmod 0755 /etc/letsencrypt/{live,archive}

Шаг 3. Настройте сертификат

Создайте символические ссылки на файлы сертификата Let's Encrypt, разместив их вместо файлов самоподписанного сертификата iRedMail.

Создайте резервную копию файла сертификата:

mv /etc/ssl/certs/iRedMail.crt{,.bak}

И файла ключа:

mv /etc/ssl/private/iRedMail.key{,.bak}

Создайте символические ссылки на файлы сертификата и ключа:

ln -s /etc/letsencrypt/live/mail.domain.ru/fullchain.pem /etc/ssl/certs/iRedMail.crt ln -s /etc/letsencrypt/live/mail.domain.ru/privkey.pem /etc/ssl/private/iRedMail.key

Перезапустите службы:

systemctl restart postfix dovecot nginx

Шаг 4. Настройте автообновление

Чтобы сертификат автоматически продлевался при приближении срока истечения, можно создать cron-задачу.

Откройте файл планировщика задач в редакторе:

crontab -e

При первом запуске потребуется выбрать удобный текстовый редактор — мы рекомендуем использовать nano.

После вы увидите файл с cron-задачами iRedMail.

Вставьте в файл следующую строку, заменив mail.domain.ru на ваш поддомен для почты:

1 3 * * * certbot certificates; certbot renew --post-hook 'ln -sf /etc/letsencrypt/live/mail.domain.ru/privkey.pem /etc/ssl/private/iRedMail.key; /usr/bin/systemctl restart postfix dovecot nginx'

Задача будет запускаться ежедневно в 03:01 и автоматически продлевать сертификат, если до его истечения осталось менее 30 дней.

Сохраните изменения и закройте файл, нажав Ctrl + X, затем Y, затем Enter.

Проверка работы

Настройка завершена. Теперь вы можете отправлять письма по защищенному протоколу и обращаться к iRedMail по вашему домену:

- Админ-панель:

https://mail.domain.ru/iredadmin/ - Roundcube:

https://mail.domain.ru/mail/

Авторизуйтесь в почтовом ящике по ссылке https://mail.domain.ru/mail/, используя логин и пароль от созданного ящика, и протестируйте работу почты:

- Проверьте отправку писем через mail-tester.

- Проверьте прием писем, отправив себе письмо на этот ящик.

Если что-то не работает — свяжитесь с поддержкой, мы поможем разобраться.