Защита веб-

приложений WAF

на уровне приложения L7.

Защита данных

и стабильность критичных процессов

Подключение за минуты

Без капитальных вложений

не нужно менять исходный код.

Без капчи и ложных срабатываний

Оплата за полезный трафик

Семь классов атак,

которые блокирует сервис

OWASP Top 10: уязвимости веб-приложений

WAF анализирует весь HTTP-трафик и блокирует SQL-инъекции, внедрение вредоносного кода, подмену пользовательских данных и обход ограничений доступа.

OWASP API Top 10: типовые уязвимости API

Сервис фильтрует API-запросы, проверяет параметры и структуру вызовов и снижает риск нарушений бизнес-логики.

Целевые атаки на API и бизнес-эндпоинты

WAF отслеживает поведение клиентов и выявляет аномальные сценарии.

Zero-day: уязвимости без патчей и сигнатур

Сервис использует поведенческий анализ и блокирует запросы, которые отклоняются от нормального сценария работы приложения, даже если для них еще нет готовых правил.

Brute Force: переборные атаки

Ограничивается частота запросов, выявляются повторяющиеся паттерны.

Атаки на идентификацию и авторизацию

Блокируются попытки получить несанкционированные права или доступ к защищенным функциям.

Атаки на бизнес-логику

WAF выявляет отклонения от ожидаемого поведения приложения и снижает риск утечек.

Выберите подходящий тариф

Базовый

В тариф входит обнаружение атак на уровне HTTP-параметров, защита от Brute Force, хранение событий безопасности и дашборды мониторинга.

Расширенный

Всё, что в базовом тарифе, и дополнительно — контроль логических действий и сессий пользователей, обнаружение бот-активности, хранение легитимных транзакций, управление ложными срабатываниями и интеграции через SYSLOG и REST API.

Архитектура и принципы работы WAF

На периметре приложения

Первичная фильтрация запросов

Глубокий анализ на уровне L7

Поведенческий анализ и обучение

Контроль логики и сценариев

В результате

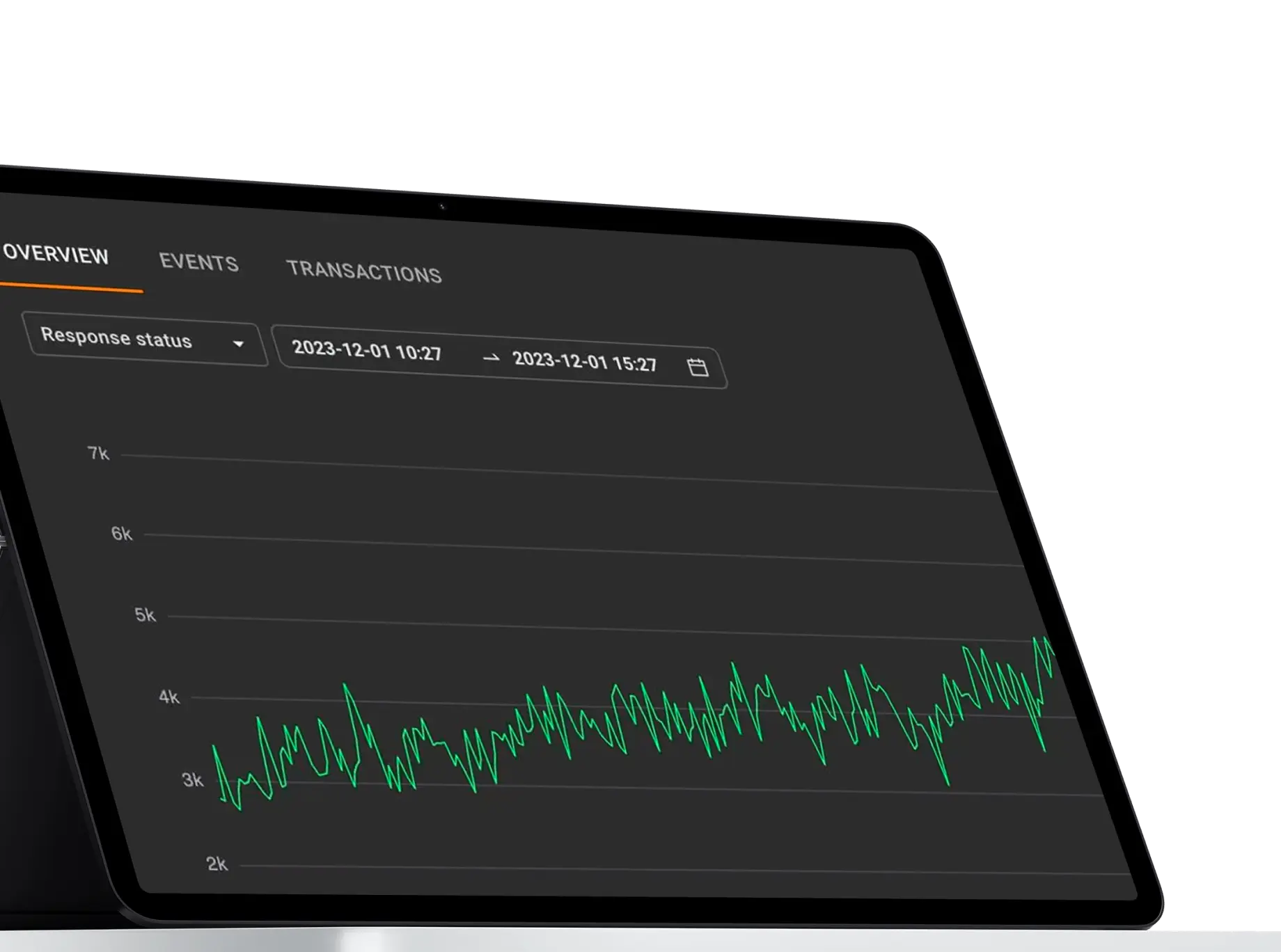

Интерфейс мониторинга

Дашборд с метриками трафика

Лента угроз и инцидентов

Архив HTTP-запросов

Подскажем, как

подключить WAF

API или микросервисный периметр. Мы поможем выбрать

тариф, аккуратно включить режим блокировки и настроить

правила так, чтобы защита работала, а приложение

не страдало.

FAQ

WAF или Web Application Firewall — это прикладной фильтр трафика, который защищает веб-приложение на уровне HTTP-запросов. Он анализирует запросы так, как их «видит» приложение: параметры, заголовки, тело запроса, сценарии обращений. Поэтому WAF закрывает классы угроз, которые не ловятся обычными сетевыми фильтрами.

Кратко: WAF — это когда вы контролируете, какие запросы допустимы для вашего приложения, а все остальное режете до того, как оно дойдет до бэкенда.

WAF как сервис или WAFaaS — это готовый облачный сервис. Вам не нужно вкладывать деньги в покупку железа или поддерживать платформу своими силами. Вы подключаете приложение, включаете нужные режимы и сразу получаете мониторинг, правила и блокировки.

Оплата максимально прозрачна. Атаки не тарифицируются: вы платите только за фактически используемую пропускную способность легитимного трафика.

WAF нужен, когда приложение — критичная часть бизнеса: интернет-магазин, личный кабинет, платежные сценарии, публичный API или мобильный бэкенд.

Также WAF полезен, когда вы развиваетесь быстро и релизы выходят часто. В такой динамике невозможно гарантировать, что каждый новый эндпоинт идеально закрыт от всех классов атак. WAF добавляет защитный слой, который снижает риск инцидентов между релизами.

Весь HTTP-трафик направляется через WAF, где он анализируется на уровне приложения — L7. Сервис проверяет структуру запроса, ищет сигнатуры известных угроз и выявляет аномалии поведения.

Если запрос выглядит легитимно — он проходит к вашему веб-приложению. Если выглядит как попытка эксплуатации или злоупотребление — блокируется.

WAF работает на прикладном уровне L7. Это важно, так как именно на L7 видны параметры запроса, структура тела, заголовки и логика обращения к эндпоинтам. Большая часть веб-уязвимостей живет здесь же — в том, как приложение обрабатывает входящие данные.

NGFW, или Next Generation Firewall, работает в первую очередь на уровнях L3 и L4 и проверяет IP-адреса, порты, протоколы и сетевые политики. Он отлично подходит для периметра, сегментации трафика и контроля сетевого доступа.

WAF идет глубже: он анализирует содержимое HTTP и HTTPS на уровне L7 и понимает логику веб-запросов. Поэтому защита веб-приложений WAF не заменяет NGFW, а дополняет его — NGFW держит сетевой периметр, WAF защищает сам веб-продукт и его API.

Позитивная модель строится от разрешенного — запрещено всё, что не разрешено. Вы описываете, какие запросы считаются нормальными, а всё остальное блокируете. Это дает сильную точность, но требует тонкой настройки под каждое приложение и регулярных обновлений после релизов — без этого могут накапливаться ложные срабатывания.

Негативная модель строится от запрещенного — разрешено всё, что не запрещено. Известные паттерны атак блокируются без глубокого конфигурирования. Такая модель быстрее внедряется и подходит для быстрого старта.

На практике хороший сервис сочетает подходы: дает быстрый базовый контур и инструменты для точной настройки там, где это нужно. Наш WAFaaS как раз включает и то, и другое.

DDoS-защита и WAF решают разные задачи и работают на разных уровнях.

DDoS-защита обычно работает на L3 и L4 — сеть и транспорт. Ее задача — выдержать миллионы пакетов. Она не смотрит, что внутри запроса, — ей важно быстро отсеять мусор и не дать забить канал.

WAF работает на уровне приложений L7 и анализирует смысл HTTP-запросов. Он понимает URL, параметры, заголовки, тела запросов, куки, токены и последовательность действий. За счет этого WAF ловит то, что выглядит как обычный пользователь, но по факту ломает приложение.